Категория: Бланки/Образцы

Материал из WikiSec

В данной статье освещается такой документ, как Акт определения уровня защищенности ПДн при их обработке в ИСПДн. Это, если можно так сказать, перерождение Акта классификации ИСПДн. Основной камень преткновения, который здесь есть, это не совсем понятная картина в том, что является законодательным инструментом в написании данного акта. Дело в том, что ранее Акт классификации ИСПДн писался на основании приказа ФСТЭК России, ФСБ России, Мининформсвязи России от 13 февраля 2008 г. № 55/86/20 «Об утверждении порядка проведения классификации информационных систем персональных данных», который и утверждает порядок классификации. Но издан этот приказ в соответствии с пунктом 6 Постановления Правительства №781 от 17 ноября 2007 г. которое утратило силу в связи с выходом Постановления Правительства № 1119 от 1 ноября 2012. Таким образом, приказ действующий, а вышестоящий документ – нет. В свою очередь в ПП 1119 нет привязки к категории ИСПДн, однако есть привязка к уровню защищенности персональных данных, который должен быть обеспечен при их обработке в ИСПДн.

Итак: «Акт определения уровня защищенности персональных данных при их обработке в информационной системе персональных данных «**********»

Далее по содержанию акта:

Определяем состав комиссии.

После пишем, на основании какого документа мы определяем, какой уровень защищенности нам необходимо обеспечить. Естественно, это ПП 1119. Однако есть мнение, что т.к. приказ №55/86/20 еще не утратил силу, то указать желательно и его. Привычка регулятора может сыграть злую шутку.

Далее по пунктам расписываем, что определила комиссия, а именно:

1. Категории персональных данных, обрабатываемых в информационной системе. Здесь, согласно ПП 1119 у нас есть 4 варианта: иные, общедоступные, биометрические, специальные. Также рекомендую по тексту расписать, что подразумевается под каждой категорией ПДн.

2. Объём обрабатываемых персональных данных. Здесь все просто, либо менее 10 000, либо более 10 000.

3. Угрозы, актуальные для информационной системы. Опять таки, типы угроз расписаны в ПП 1119. И также по тексту описываем, какие угрозы к какому типу относятся. Желательно описать, почему именно этот тип угроз, либо сослаться на модель угроз.

4. Тип субъектов персональных данных, обрабатываемых в информационной системе. Тоже все просто. Это либо только сотрудники оператора, либо нет. Также лучше пояснить, что значит «сотрудники оператора». Вам не сложно, а у регулятора меньше поводов зацепиться.

5. К специальной или типовой относится ИСПДН. Здесь также лучше расписать, по каким критериям происходит отнесение. Только это уже берется не из ПП 1119, а из «трехглавого» приказа №55/86/20.

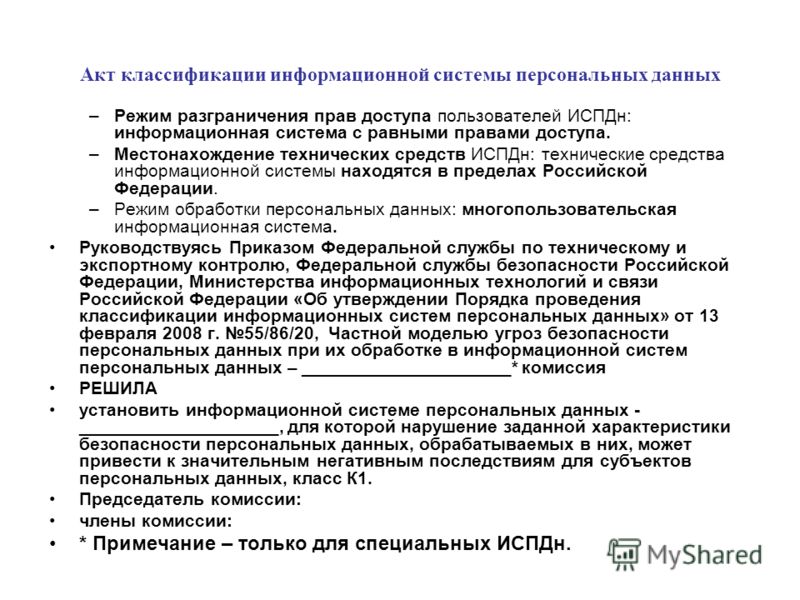

6. Структуру ИСПДн (автономная, локальная, распределенная)

7. Имеются ли подключения ИСПДн к сетям общего пользования

8. Режим обработки ПДн в ИСПДн (однопользовательский или многопользовательский)

9. Имеется ли разграничение доступа

10.Территориальное расположение ИСПДн (Целиком в пределах РФ или нет)

По сути, п.п. 5-10 здесь не нужны, т.к. для определения уровня защищенности достаточно первых четырех, однако пару лет все-таки рекомендуется не исключать "отголоски" трехглавого приказа, если он, конечно, не будет отменен в явном виде ранее.

Завершающий аккорд: определение необходимого уровня защищенности. Формулировка здесь также свободная, однако рекомендуется сослаться на модель угроз.

Первая страница: титульный лист. Оформляется согласно принятым в организации стандартам.

1. На данном практическом занятии студенты составляют «АКТ определения уровня защищенности персональных данных при их обработке в информационной системе персональных данных», содержащий обязательные поля для заполнения, отмеченные красным шрифтом.

2. Акт оформляется в виде модели защиты с составом и содержанием мер по обеспечению безопасности ПДн, согласно формы для заполнения, см. приложение 3 данной методики.

4. Содержание отчёта и его форма

Отчёт выполняется каждым студентом индивидуально. Работа должна быть оформлена в электронном виде в формате .doc и распечатана на листах формата А4.

На титульном листе указываются: наименование учебного учреждения, наименование дисциплины, название и номер работы, вариант, выполнил: фамилия, имя, отчество, студента, курс, группа, проверил: преподаватель ФИО.

5. Контрольные вопросы

1) Что включает в себя выбор мер по обеспечению безопасности персональных данных, подлежащих реализации в информационной системе в рамках системы защиты персональных данных?

2) В каких случаях применяются компенсирующие меры?

3) Какого класса применяются средства вычислительной техники для обеспечения 3 уровня защищенности персональных данных?

Общие исходные данные для расчётов:

Персональные данные - не общедоступные

Наличие подключений ИСПДн к сетям связи общего пользования/сетям МИО - имеющие подключение .

Все элементы ИСПДн находятся в пределах КЗ.

Пользователи имеют разные права доступа к ПДн.

Недекларированные возможности в ПО отсутствуют.

Таблица 1. Индивидуальные исходные данные для расчётов:

Акт опеделения уровня защищенности испДн «сотрудники»В ходе работы комиссия установила:

1) категория персональных данных – иные;

2) обрабатываются персональных данных сотрудников оператора;

3) объем обрабатываемых персональных данных – менее 100000 субъектов персональных данных;

4) структура информационной системы: автономная ИС.

5) наличие подключений информационной системы к сетям связи общего пользования и (или) сетям международного информационного обмена: да;

6) режим обработки персональных данных: многопользовательский;

7) режим разграничения прав доступа пользователей информационной системы: с разграниченными правами доступа;

8) местонахождение технических средств: в пределах Российской Федерации;

По результатам анализа исходных данных и модели определения угроз исходящих от НДВ в ПО ИСПДн, ИСПДн «Сотрудники» присваивается 4 уровень защищенности.

Требования по защищенности для 4 уровня (согласно ПП №1119):

- организация режима обеспечения безопасности помещений, в которых размещена информационная система, препятствующего возможности неконтролируемого проникновения или пребывания в этих помещениях лиц, не имеющих права доступа в эти помещения

- обеспечение сохранности носителей персональных данных

- утверждение руководителем оператора документа, определяющего перечень лиц, доступ которых к персональным данным, обрабатываемым в информационной системе, необходим для выполнения ими служебных (трудовых) обязанностей

- использование средств защиты информации, прошедших процедуру оценки соответствия требованиям законодательства Российской Федерации в области обеспечения безопасности информации, в случае, когда применение таких средств необходимо для нейтрализации актуальных угроз

ЛитератураФедеральный закон Российской Федерации от 27 июля 2006 г. № 149-ФЗ, Об информации, информационных технологиях и о защите информации

Федеральный закон Российской Федерации от 27 июля 2006 г. № 152-ФЗ О персональных данных

«Порядок проведения классификации информационных систем персональных данных», утвержденный приказом ФСТЭК России, ФСБ России и Мининформсвязи России от 13 февраля 2008 г. №. 55/86/20

Приказ ФСТЭК от 18 февраля 2013 г. № 21 "Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных"

Приказ Федеральной службы по надзору в сфере связи, информационных технологий и массовых коммуникаций от 05.09.2013 г. № 996 Требования и методы по обезличиванию персональных данных, обрабатываемых в информационных системах персональных данных, в том числе созданных и функционирующих в рамках реализации федеральных целевых программ

Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных. ФСТЭК России от 15.02.2008 г.

Постановление Правительства РФ от 21.03.2012 N 211 (ред. от 20.07.2013) "Об утверждении перечня мер, направленных на обеспечение выполнения обязанностей, предусмотренных Федеральным законом "О персональных данных" и принятыми в соответствии с ним нормативными правовыми актами, операторами, являющимися государственными или муниципальными органами"

ГОСТ Р 51275-2006 Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения.

Методические рекомендации по применению приказа Роскомнадзора от 5 сентября 2013 г. № 996, утвержденные 13.12.2013 г. Руководителем Федеральной службы по надзору в сфере связи, информационных технологий и массовых коммуникаций

«Алгоритм действий оператора ПДн по созданию системы защиты ИСПДн». Статья, август 2013. Код безопасности

Об утверждении состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных», приказ ФСТЭК России от «18» февраля 2013 г. № 21.// Официальный сайт ФСТЭК России. URL: http://fstec.ru/component/attachments/download/562(дата обращения: 15.09.2014).

«Алгоритм действий оператора ПДн по созданию

системы защиты ИСПДн». Статья, август 2013. Код безопасности http://www.securitycode.ru/upload/iblock/8e9/algoritm-deystviy-operatora-pdn-po-sozdaniyu-sistemy-zashchity-ispdn.pdf

При обсуждении защиты персональных данных с точки зрения российского законодательства часто возникает путаница с терминологией. Причиной этого является путанность и несовершенство самих законов - про это много и хорошо написано тут http://lukatsky.blogspot.ru/

Для наведения некоторого порядка в голове привожу перечень нормативных актов и основные определения терминов и понятий из области защиты персональных данных, актуальных в июле 2014 года.

ЗИ - защита информации

ИС - информационная система

ИСПДн - информационная система персональных данных

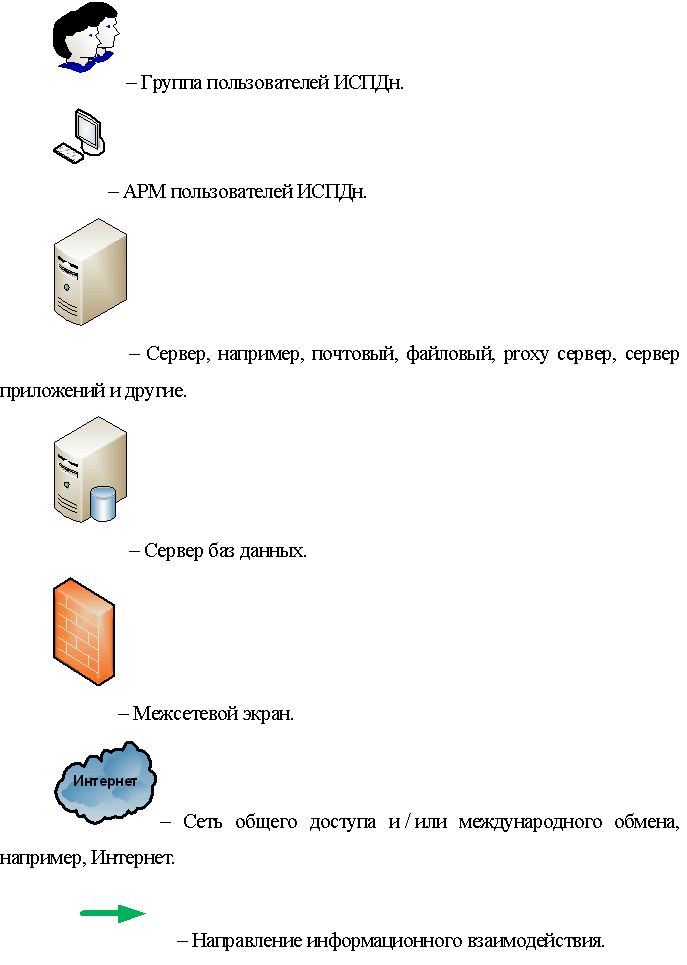

МЭ - межсетевой экран

НДВ - недекларированные возможности

НСД - несанкционированный доступ

ПДн - персональные данные

СВТ - средства вычислительной техники

СЗИ - средства защиты информации

3 основных документа ФСТЭК, которые будут определять развитие ИБ в ближайшие годы, - ПДн (21-й приказ), ГИС/МИС (17-й приказ) и АСУ ТП (проект приказа).

Федеральный закон Российской Федерации от 27 июля 2006 г. 152-ФЗ «О персональных данных» является базовым в проблематике защиты персональных данных.

Постановление Правительства Российской Федерации от 1 ноября 2012 г. N 1119 г. Москва

"Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных"

Методические материалы ФСТЭК РоссииМетодические материалы ФСБ России

Приказ трех ведомств

Приказ Федеральной службы по техническому и экспортному контролю, ФСБ РФ и Министерства информационных технологий и связи РФ N 55/86/20 «Об утверждении Порядка проведения классификации информационных систем персональных данных». Документ представляет собой методическую рекомендацию по классификации информационных систем.

Классификация информационных систем персональных данных (ИСПДн)

Категории персональных данных (Хпд):

Информационные системы подразделяются на типовые и специальные информационные системы.

Типовые информационные системы - информационные системы, в которых требуется обеспечение только конфиденциальности персональных данных.

Специальные информационные системы - информационные системы, в которых вне зависимости от необходимости обеспечения конфиденциальности персональных данных требуется обеспечить хотя бы одну из характеристик безопасности персональных данных, отличную от конфиденциальности (защищенность от уничтожения, изменения, блокирования, а также иных несанкционированных действий).

К специальным информационным системам должны быть отнесены:

От класса ИСПДн зависит, какие требования по обеспечению безопасности персональных данных должны выполняться в данной информационной системе. Чем ниже класс ИСПДн, тем выше требования по обеспечению ее защиты.

Типовой информационной системе присваивается один из следующих классов:

Что такое информационная система и как ее защищать?

Определение уровня защищенности персональных данных на основе ПП № 1119.

На основании ПП № 1119 следует составить "Акт определения уровня защищенности ПДн при их обработке в ИСПДн". Подробно описано тут http://ryndinvs.blogspot.ru/2013/06/blog-post_18.html.

Начать нужно с названия документа: «Акт определения уровня защищенности персональных данных при их обработке в информационной системе персональных данных «**********»

Определяется состав комиссии. Можно таблицей, можно текстом.

Далее пишем, на основании какого документа мы определяем, какой уровень защищенности нам необходимо обеспечить. Пример формулировки «Комиссия, рассмотрев исходные данные информационной системы персональных данных (ИСПДн) «********»в соответствии с Постановлением Правительства Российской Федерации №1119 от 1 ноября 2012 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных» и учетом приказа ФСТЭК России, ФСБ России, Мининформсвязи России от 13 февраля 2008 г. № 55/86/20 «Об утверждении порядка проведения классификации информационных систем персональных данных», определила:»

Далее по пунктам расписываем, что определила комиссия, а именно:

Завершающий аккорд: определение необходимого уровня защищенности. Формулировка здесь также свободная, можно добавить отсылку на модель угроз:

По результатам анализа исходных данных, а также основываясь на модели угроз безопасности персональных данных при их обработке в информационной системе персональных данных «********», в информационной системе «********» требуется обеспечение Х уровня защищенности персональных данных.

Требования по обеспечению уровней защищенности по ПП №1119

Меры по защите персональных данных по приказу ФСТЭК России от 18 февраля 2013 г. N 21

Класс защищенности - распределение показателей защищенности по классам СВТ

РД СВТ Защита от НСД к информации. Показатели защищенности от НСД к информации.

Устанавливается семь классов защищенности СВТ от НСД к информации. Самый низкий класс — седьмой, самый высокий — первый.

Классы подразделяются на четыре группы, отличающиеся качественным уровнем защиты:

Классы защищенности межсетевых экранов

РД. СТВ. Межсетевые экраны. Защита от несанкционированного доступа к информации

Показатели защищенности от несанкционированного доступа к информации

Устанавливается пять классов защищенности МЭ.

Каждый класс характеризуется определенной минимальной совокупностью требований по защите информации.

Самый низкий класс защищенности - пятый, применяемый для безопасного взаимодействия АС класса 1Д с внешней средой, четвертый - для 1Г, третий - 1В, второй - 1Б, самый высокий - первый, применяемый для безопасного взаимодействия АС класса 1А с внешней средой.

Требования, предъявляемые к МЭ, не исключают требований, предъявляемых к средствам вычислительной техники (СВТ) и АС в соответствии с руководящими документами Гостехкомиссии России “Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации” и “Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации”.

При включении МЭ в АС определенного класса защищенности, класс защищенности совокупной АС, полученной из исходной путем добавления в нее МЭ, не должен понижаться.

Для АС класса 3Б, 2Б должны применяться МЭ не ниже 5 класса.

Для АС класса 3А, 2А в зависимости от важности обрабатываемой информации должны применяться МЭ следующих классов:

- при обработке информации с грифом “секретно” - не ниже 3 класса;

- при обработке информации с грифом “совершенно секретно” - не ниже 2 класса;

- при обработке информации с грифом “особой важности” - не ниже 1 класса.

Уровень контроля НДВ

РД Защита от НСД к информации. Часть 1. Программное обеспечение СЗИ. Классификация по уровню контроля отсутствия недекларированных возможностей

Требования к уровню контроля

Класс АС

РД Автоматизированные системы. Защита от НСД к информации. Классификация АС и требования по защите информации.

Классификация автоматизированных систем устроена иначе.

C isco Certified Network Associate

Cisco Certified Design Associate

Cisco Certified Design Professional

Cisco Express Foundation Design Specialist

Microsoft Certified Professional

Microsoft Certified System Administrator 2000 - 2003

Microsoft Certified System Engineer 2003

Microsoft Certified IT Professional: Server Administrator

EMC Proven Professional Specialist: Implementation Engineer, CLARiiON Solutions Specialist, Network Attached Storage (NAS) Specialist

The Linux Professional Institute Certification

ITIL v3 Foundation Examination

![]()

![]()