Категория: Инструкции

Однако все это вовсе не означает, что нужно немедленно прекратить пользоваться интернетом. Нужно только делать это правильно, максимально обеспечивая собственную безопасность. Главное, что для этого требуется: необходимость скрывать свой реальный IP-адрес и почтовый ящик. Так же соблюдайте элементарную осторожность и старайтесь по возможности не размещать в интернете никакие личные данные: свой номер телефона, адрес проживания, свои фотографии.

Скрыть свой IP -адрес при посещении сайтов можно несколькими способами. Самый простой и доступный – это использование анонимных прокси-серверов (анонимайзеров), работающих в режиме онлайн-сервисов. Прокси-сервер (от англ. Proxy - посредник) – это своеобразный посредник между вашим компьютером и интернетом. Выходя в сеть, вы сначала подключаетесь к прокси-серверу, а уже затем переходите на интересующие вас сайты. В результате владельцы этих сайтов могут получить не ваш реальный IP, а адрес используемого прокси-сервера.

В настоящее время в интернете существует довольно много бесплатных анонимайзеров, воспользоваться которыми может любой человек. Работать с ними очень просто, поскольку эти прокси используют привычный веб-интерфейс. Вам нужно просто зайти на страницу анонимайзера и ввести в поле для серфинга адрес того сайта, который вы намерены посетить. Одним из наиболее известных русскоязычных анонимайзеров на сегодня является www.anonymizer.ru. Но так же вы можете самостоятельно найти еще множество аналогичных сервисов, просто введя в поисковую систему запрос «анонимные прокси» или «анонимайзеры».

Анонимайзеры позволяют свободно серфить интернет и просматривать страницы, однако многие форумы и гостевые часто запрещают пользователям оставлять сообщения через анонимные прокси. В этом случае вам потребуется внести некоторые изменения в настройки вашего браузера, чтобы скрыть свой IP, но создавать видимость обычного соединения. В интернете существуют целые списки анонимных прокси-серверов, которые пользователи могут использовать бесплатно или за небольшую плату. В этих списках содержатся IP анонимных прокси и номера портов, через которые должно осуществляться соединение. Вам потребуется найти подходящий работающий прокси, а затем изменить настройки браузера таким образом, чтобы все соединения с интернетом шли через прокси-сервер. В качестве используемого прокси укажите выбранный вами IP и введите номер соответствующего порта.

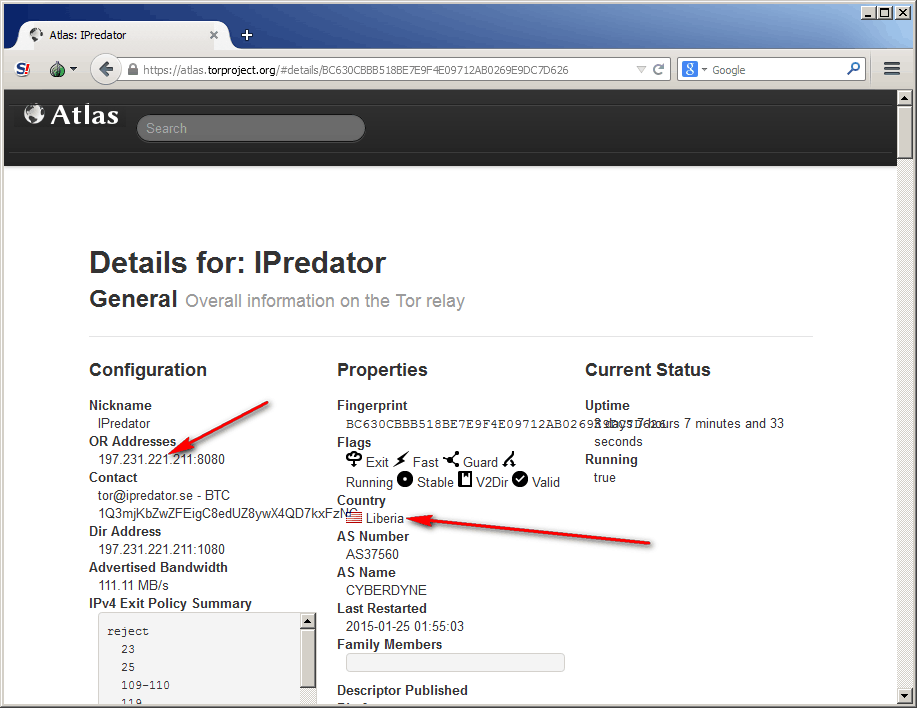

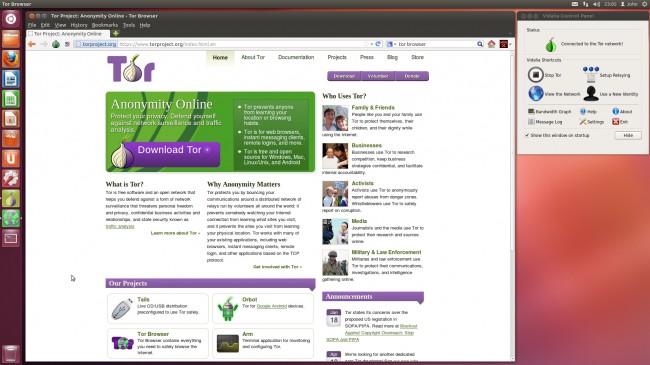

Если вы не очень уверенно ориентируетесь в настройках своего браузера, но вам необходимо сделать свое перемещение по интернету полностью анонимным, вы можете воспользоваться специальными программами. В частности, одной из наиболее эффективных является программа TOR (англ. The Onion Router), которую бесплатно можно скачать по адресу https://www.torproject.org. На этом же сайте вы можете прочитать подробную инструкцию и пояснения по работе с программой. Установив ТОР-браузер на свой компьютер, вы сможете не только безопасно перемещаться по сети, полностью скрывая свой IP, но и создавать собственные сайты, оставлять сообщения и обмениваться почтой. Единственный недостаток этого программного обеспечения – заметное снижение скорости соединения, что может создавать определенные неудобства.

Совет 2: Как остаться незамеченным

Анонимный браузер — одна из основ безопасности в интернете. Я расскажу, как сделать свой браузер более безопасным и объясню, почему добиться полной безопасности не получится.

Привет, пользователь. Думаю, ты хочешь знать, как пользоваться интернетом анонимно. Именно поэтому ты здесь. Итак, как оставаться анонимным в интернете?

Мы хотим сохранить безопасность себя и своей семьи, а иногда и сохранить тайны от своей же семьи, а еще от государства, партнеров по бизнесу, банков. Кому-то может быть просто неприятно засыпать с мыслью, что вся его жизнь уже сохранена где-то на сервере в Калифорнии или Москве.

Зачем быть анонимным?Всё, что ты делаешь за своим компьютером, сохраняется и бережно хранится, потом фильтруется и сортируется. У систем аналитики (Google Analytics, Яндекс.Метрика, Liveinternet) и провайдеров есть портреты каждого из миллионов пользователей сети: пол, возраст, интересы, страхи, любимая музыка и фильмы, политические пристрастия, кто кому и с кем изменяет, какую порнуху предпочитает, сколько зарабатывает, какой шоколад ест. Этот портрет включает все данные, которые мы хоть раз оставляли в сети, и динамически обновляется.

Некоторыми из этих данных системы аналитики делятся с админами, иначе бы они ими не пользовались.

Мобильные операторы тоже с некоторого времени записывают 100% разговоров и сообщений и теоретически вся эта информация может быть систематизирована и бесконтрольно использована.

Если бы Аарон Шварц не рассказывал всему миру о своих намерениях, а просто делал свое дело, никто просто не знал бы, на кого подавать в суд.

Ты качаешь фильмы, порнуху и музыку с серверов, которые ведут 100% логов твоей деятельности. Ты заходишь на сайт через своего провайдера или мобильный интернет и все твои ходы записаны. И часто еще до того, как ты что-либо успел сделать.

Отчасти повальный контроль и определяет волнообразный успех мессенджера Telegram. который обещает полностью шифрованное общение.

Нужно ли опасаться всего подряд? Нет — в условиях миллиарда пользователей следить за интернетами становится все сложнее, поэтому основные правила могут обезопасить тебя и следовать им несложно. Так что главная задача — не привлекать к себе внимания, так как все равно все действия будут записаны. От этого и будем отталкиваться.

Кстати, рассматривать мальчиков-девочек, которые пытаются выяснить, изменял ли им любимый, читая переписку в Whatsapp, мы не будем.

Меньше соцсетейБольшинство секретной и приватной информации человек готов рассказать добровольно. Номера карточек, коды из смс, дни рождения и ответы на секретные вопросы злоумышленник может узнать у совершенно незнакомого человека при правильном подходе очень быстро. Свое досье мы добровольно выкладываем в соцсети: день рождения, праздники, увлечения — все доступно и обычно всем.

Кстати, Кевин Митник стал одним из самых известных хакеров не потому что ломал программы или сайты, а потому, что вызывал к себе доверие и люди сами давали ему доступ ко всему, чему он хотел.

Соцсети соревнуются в правильности имен и данных, для изменения имени требуя, например, фото с паспортом. Одно дело, когда эти данные используются для обеспечения безопасности и совершенно другое — если их использует злоумышленник, который получит доступ к базам данных соцсети. В качестве злоумышленника может выступать и государство.

Поэтому ограничивай данные, которые выкладываешь где-либо, фильтруй, что и кому говоришь.

Не пиши лишнегоРазделяй и властвуй: из десятка миллиарда сообщений, отправляемых ежедневно в мессенджеры, соцсети и смс фильтры выделяют ключевые слова: имена президентов, названия оружия, контактные данные и определенные словоформы, которые могут использовать люди с опасными намерениями.

Звучит смешно, тем не менее, именно в такой простоте кроется суть. Чтобы не вызывать к себе лишнего интереса, можно ограничить использование тех или иных слов.

И вообще не засоряй интернет мусором: недавно в инстаграме насчитали 57 млн селфи.

Пользуйся VPNКазахстан запретил жж, Турция — твиттер, Китай вообще запретил половину всех сайтов. Люди в ответ научились пользоваться VPN. Китай же научил провайдеров блокировать весь VPN-трафик, независимо от содержания. Противостояние продолжается.

VPN (Virtual Private Network — виртуальная частная сеть) это название технологий, позволяющих обеспечить одно или несколько сетевых соединений поверх другой сети (например, интернета).

В мире есть тысячи VPN-провайдеров. Это компании, которые предоставляют свой сервер в аренду. Подключившись к нему, весь трафик пользователя переправляется сначала на него и потом на нужный сайт или сервис.

Большинство таких служб обещают отсутствие записи активности и шифрование данных. То есть полученный запрос будет отправлен дальше и данные о том, откуда он пришел, нигде не сохранятся. Увы, проверить, так ли это, практически невозможно. Обычная цена за VPN — 10$ в мес.

Фактически VPN — это посредник и никто не мешает использовать не один, а несколько серверов. Так, двойной VPN будет отправлять запрос через два шифрующих сервера, тройной — через три. При условии шифрования данных и анонимности серверов двойной VPN может практически гарантировать безопасность данных, но такие системы часто используются злоумышленниками.

Плюсы. недорого и относительно безопасно.

Минусы. есть ли логгирование, выяснить точно нельзя. Часто ip-адреса популярных VPN-сервисов есть в базах публичных прокси и доступ к некоторым сайтам может быть закрыт или ограничен. Например, редактировать википедию с некоторых VPN запрещается.

Поставь TOR-browserTOR — это фактически обычный Firefox, в котором весь трафик идет через других пользователей и шифруется. Это сеть из множества небольших VPN-серверов, где каждый из них — это пользователь сети. Через твой браузер тоже будет отправляться чей-то запрос и ответ на него, но что в нем — никто или почти никто не знает.

PirateBay тоже выпустил свою сборку Firefox и назвал ее пиратским анонимным браузером, я писал о нем ранее .

TOR считается анонимным браузером. Впрочем, это странно, так как его разработка спонсировалась США и вряд ли ради спокойствия своих граждан.

Плюсы. передача трафика через множество анонимных каналов.

Минусы. сомнительная история создания.

Блокируй рекламу и счетчикиНа рекламные ссылки должны нажимать, поэтом перед тем, как показывать рекламу, гугл, яндекс, bing или кто-либо еще сначала собирают о пользователях максимум доступных данных, чтобы знать, на какую ссылку он скорее нажмет и принесет прибыль.

Сохраняется и анализируется история поиска, переписка в Gmail, мэйлру или Яндекс.почте, браузер отправляет “анонимную” статистику о набранных комментариях или посещенных сайтах. Таким образом, даже если на сайте нет счетчика, его посещение будет засчитано.

Чтобы хоть частично оградить свои интересы от интересов больших компаний, я рекомендую использовать блокировщики рекламы и счетчиков. Основные из них:

Ими не зря пользуются десятки миллионов человек. Для глобального контроля есть GlimmerBlocker и Admuncher.

Кстати, с создателем AdBlock я как-то пообщался .

Ищи анонимноИстория поиска сохраняется по умолчанию и если она не нужна (а я не могу представить ситуаций, когда она может потребоваться кому-то с добрыми намерениями), ее можно отключить.

В Google можно отключить историю поиска так:

Чтобы выключить историю поиска в Яндексе, открываем находки и слева выключаем чекбокс:

Эти правила — не панацея, создать полностью анонимный бразуер не получится. Но сохранять здравый рассудок и безопасность своих данных — важная задача для каждого из нас.

Безопасность данных при работе в Глобальной сети сегодня не ограничивается только защитой пользователя от вирусов или мошенников. Фактически, любое действие - просмотр и загрузка контента, оставление комментария, переход на веб-страницу и т. д. - может использоваться в коммерческих целях или злоумышленниками. Как избежать этого и обеспечить достойный уровень анонимности в Интернете? Golosscience предлагаеn несколько вариантов решения проблемы.

Основным методом "вычисления" личности пользователя в Сети является определение его IP-адреса. который позволяет вычислить географическое расположение человека и даже узнать точно, кто это такой. Э

тим способом, например в России, активно пользуются как правоохранительные органы через СОРМ (обязательная к установке по требованию ФСБ система технических средств для обеспечения функций оперативно-розыскных мероприятий, которая по закону о связи есть у любого телеком-оператора, работающего на территории России), так и другие заинтересованные стороны через аналогичные поисково-аналитические системы сбора информации.

На вычисление пользователя по IP-адресу может уйти совсем немного времени. Конкретный адрес находится в пуле выданных определенному оператору адресов, и правоохранительным органам достаточно сделать соответствующий запрос на раскрытие персональных данных абонента связи.

Если IP-адрес динамически назначаемый. потребуется чуть больше времени. В этом случае провайдер раскроет подсеть, включающую определенный ограниченный список адресов, перебор которых позволит с нескольких попыток вычислить необходимого человека.

Понять, где он находится, еще проще: все IP связаны с MAC-адресами оборудования, на котором работает пользователь, - ноутбуков, компьютеров, планшетов и смартфонов. Те, в свою очередь, получают доступ в Сеть от телеком-оборудования, которое установлено в конкретном месте на карте (распределительные маршрутизаторы, вышки базовых станций, Wi-Fi-роутеры и т. д.).

Именно поэтому сбор IP-адресов без ведома пользователей не раз приводил к громким скандалам, связанным с приватностью. Так, экипажи картографов Google умудрялись захватывать данные домашних беспроводных сетей и создавали таким образом интерактивную карту местонахождения пользователей, а компания Apple следила за владельцами iOS-устройств, собирая геолокационные сведения даже при отключенном GPS по базовым станциям операторов связи.

Сейчас же информация о действиях в Сети активно собирается правообладателями. которые отслеживают загрузку и обмен медиаконтентом в Интернете, правоохранительными органами и многими рекламно-маркетинговыми службами, которые составляют на интернет-пользователей "досье", чтобы потом навязчиво предлагать им товары и услуги.

Помимо IP-адреса в идентификации личности помогают и cookies - служебные файлы, в которых хранится информация о сеансах работы пользователя с веб-ресурсом (ОС, браузер, разрешение экрана, региональные настройки, часовой пояс и т. д.), а также логины и пароли, которые тоже могут вывести на след человека.

Многие веб-сайты ставят в систему специальные следящие cookies, которые мониторят активность посетителей не только на этом ресурсе, но и на других. Не последнюю роль играют и социальные сети, накапливающие растущий с каждым мгновением массив информации о почти каждом человеке, который когда-либо был в них зарегистирован.

Если вы не выходите из своего аккаунта в соцсети, когда работаете в Интернете, то велик шанс, что в сервисе остается история просмотра сайтов, а если вы еще и активно "лайкаете" материалы на разных онлайн-ресурсах, то эти данные сохраняются в социальных сетях даже после удаления анкеты (если вы, конечно, вообще сможете ее удалить).

Способ 1-й: приватные режимы браузеров

В последние 2 года ведущие разработчики интернет-обозревателей (Mozilla Firefox, Internet Explorer, Google Chrome, Opera) начали оснащать свои продукты специальной функцией работы инкогнито. Этот режим предполагает запуск пользовательской сессии, в течение которой в истории поиска и в журнале посещений не появляется ссылок на посещенные сайты.

Также браузер самостоятельно удалит все cookies, временные файлы и введенные в регистрационных формах данные после завершения сессии (закрытия всех окон и вкладок в режиме инкогнито) - останутся только созданные закладки и загруженные файлы. Этот режим также отключает расширения браузера, которые используют личные данные пользователя. Если потребуется, их придется активировать по отдельности вручную в соответствующих разделах настроек.

На мобильных устройствах режим приватности реализован только в вышедшей недавно публичной бета-версии Google Chrome для Android. Порты остальных браузеров не имеют такой функции.

На волне разбирательств с рекламными службами, отслеживающими активность пользователей в Сети по cookies, чтобы затем навязчиво предлагать им товары и услуги, в современных браузерах реализован и другой механизм приватности, связанный с запретом наблюдения за пользовательской активностью по заголовкам веб-страниц.

ТехнологияDo not track сейчасприменяетсявMozilla Firefox, Google Chrome, Internet Explorer иSafari. В некоторых версиях этих браузеров она включена изначально, а в других случаях ее надо активировать самостоятельно.

Становимся инкогнито. Включить режим инкогнито в различных браузерах можно описанными ниже способами. Следует заметить, что выход из него производится простым закрытием всех открытых в нем вкладок. При этом возможно оставить предыдущую сессию в браузере или вызвать новое окно и в нем продолжать смотреть сайты как обычно.

АНОНИМАЙЗЕРЫ И ПРОКСИ

Еще один действенный метод обеспечения приватности в Сети - применение средств анонимизации и работа с интернет-сервисами через прокси-серверы.

Это требует определенной настройки компьютера и чаще всего приводит к замедлению скорости обмена данными, отключает определенные функции (например, не будут работать Flash-анимация и ActiveX-содержимое) и ограничивает активность пользователя (в браузере нельзя будет открывать файлы для просмотра и загружать их через встроенный менеджер закачек) из-за необходимости соблюдения приватности.

Кроме того, вполне вероятно, что работа под прокси будет недолгой: адреса этих серверов активно блокируются для предотвращения массовых рассылок спама, DDoS-атак, несанкционированных проникновений и т. д.

"Анонимизироваться" можно и путем подмены IP-адреса - такие программы были особо популярны несколько лет назад, однако сейчас они менее востребованы по перечисленным выше причинам. В своем описании их создатели заявляют о "скрытии IP" - под этим понимается смена и переадресация на один из списков прокси, который менее "засвечен" в Глобальной сети, чем все остальные.

Более надежный способ - использование специальных клиентов, предлагающих организовать распределенный P2P-обмен трафиком, в котором не будет возможности "найти концы". Такие решения сегодня более актуальны, поскольку в них используется не некий список серверов, а другие IP-адреса конкретных пользователей Интернета, которые, естественно, очень быстро сменяют друг друга, передавая разбитую на фрагменты информацию.

Обвинить их всех в нелегальной деятельности будет крайне затруднительно (но возможно, поскольку прецеденты вычисления пользователей BitTorrent, задействующих анонимайзеры, имели место). К таким программам относятся Tor, I2P и JAP.

Существуют способы перехвата и анализа трафика в публичных сетях. Зная, с какими адресами в Интернете вы устанавливаете соединение, можно как минимум узнать ваши предпочтения и поведение.

Лучшее средство от "подглядывания" за вашим трафиком - Tor. децентрализованная сеть прокси-серверов. В составе программы есть анонимайзер TCP/IP-трафика и прокси-фильтр содержимого веб-страниц, который дополнительно обеспечивает анонимность.

Весь трафик шифруется, и его невозможно перехватить на стороне провайдера, поскольку маршруты пересылки пакетов делятся на цепочки переходов между узлами сети, которые постоянно изменяются (каждые десять минут).

В настоящее время Tor функционирует за счет порядка 2500 распределенных серверов-нодов, к которым производится попеременное "многослойное" подключение с шифрованием.

По умолчанию каждый пакет данных внутри сети проходит через три территориально удаленных нода, выбираемых случайным образом, будучи зашифрован тремя ключами безопасности. На каждом ноде соответствующая защита снимается для того, чтобы программа знала, в каком направлении далее отправляется фрагмент данных - это похоже на то, как чистят луковицу или капусту.

Для настройки Tor на компьютере лучше скачать готовые сборки анонимайзера вместе с прокси-сервером и браузером Aurora (форк-версия Firefox) с сайта проекта torproject.org. После установки приложения (лучше всего на флеш-накопитель) запустится клиент для прокси-сервера и браузер, в котором уже будут активированы все параметры для анонимизации.

JAP (anon.inf.tu-dresden.de) скрывает вашу личность, пропуская трафик через цепочку микс-серверов до тех пор, пока ваш адрес не становится невозможно отследить. В пиринговой сети Netsukuku (netsukuku.freaknet.org) вместо привычной для IP-сетей DNS создана собственная ANDNA, которая делает каждый узел маршрутизатором трафика.

Мобильная анонимность. Для мобильных устройств на базе Android создано приложение, использующее технологию и код проекта Tor, - Orbot. Это консоль Tor для подключения программ и сервисов для устройств с root-доступом. Прочие же аппараты могут работать с Tor через браузер Orweb. Также прокси-сеть поддерживает мессенджер Gibberbot.

Следы в сети. О среднестатистическом пользователе в Сети сегодня известно "по ту сторону экрана" даже больше, чем он может себе представить. На сайте youhavedownloaded.com можно увидеть, какие IP-адреса копировали торрент-файлы и файлы с файлообменных хостингов (используются сведения из DHT, где хранятся метки компьютеров, участвующих в раздаче, и временные лимиты).

Впрочем, эта информация не всегда приводит к конечному пользователю, так как зачастую IP-адрес указывает на целую локальную сеть. На сайте можно посмотреть статистику и по собственному адресу.

Параллельный Интернет. I2P - это проект создания шифрованной сети, аналогичной по смыслу пиринговым, но не зависящей от IP-адресов и DNS-адресации (сайты имеют URL вида sitename.i2p). Она децентрализована, как и обычный торрент-трекер (сходство усиливается за счет системы распределения имен по DHT), при этом не требует подключения или аренды какого-либо серверного оборудования, а сам трафик, как и в Tor, является транзитным и делится между всеми посетителями.

Формально все пользователи ПО-ретранслятора, которое расшифровывает и зашифровывает входящий и исходящий трафик в I2P, могут использовать свои компьютеры в роли веб-сервера и открыть анонимный сайт в I2P за пару минут (есть мини-веб-сервер с поддержкой CGI-скриптов и Perl).

По большому счету, сеть напоминает реализацию шуток программистов о скачивании программ с localhost - действительно, все данные замыкаются на конкретной рабочей станции, которая выходит в I2P, но которую при этом невозможно вычислить извне.

Присоединяйтесь к группам "Обозреватель Техно" на Facebook и VKontakte. следите за обновлениями!

Несмотря на то, что формально Интернет считается оплотом свободы слова и анонимности, мало кто продолжает верить, что онлайн мы становимся невидимками. К тому же не так давно экс-сотрудник ЦРУ Эдвард Сноуден обнародовал информацию о PRISM — программе слежения за пользователями Интернет, разработанной Агентством национальной безопасности США. Но даже без его откровений было понятно, что Всемирная паутина знает о нас больше, чем мы думаем.

Однако речь идет не только о том, что безобидные внешне игрушки вроде Angry Birds помогают спецслужбам собирать информацию о потенциальных террористах. Чаще всего желание поближе познакомиться с пользователями возникает непосредственно у сервисов, таких как Microsoft, Google, Yahoo. Facebook, Apple и т.д. Они не упустят возможность проследить за вашим поведением в Глобальной сети и даже проанализировать вашу почту на предмет личных предпочтений, ведь коммерческий успех этих компаний напрямую зависит от качества целевой аудитории для продвижения рекламы.

В данном материале мы предложим вам ряд практических советов о том, как сохранить онлайн-анонимность. Следует сразу сказать, что ни одно решение не может гарантировать абсолютную невидимость в Сети. Однако, если вы не собираетесь обмениваться документами государственной важности, вы сможете обеспечить себе довольно высокий уровень безопасности. Наиболее действенным методом защиты своих данных в информационном пространстве является использование анонимных сетей.

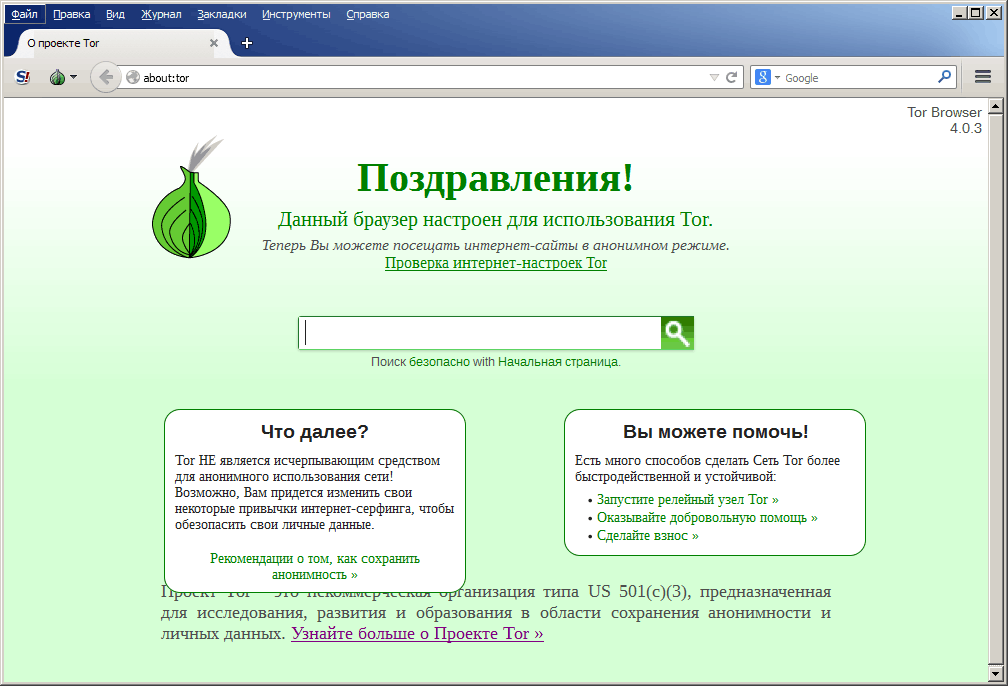

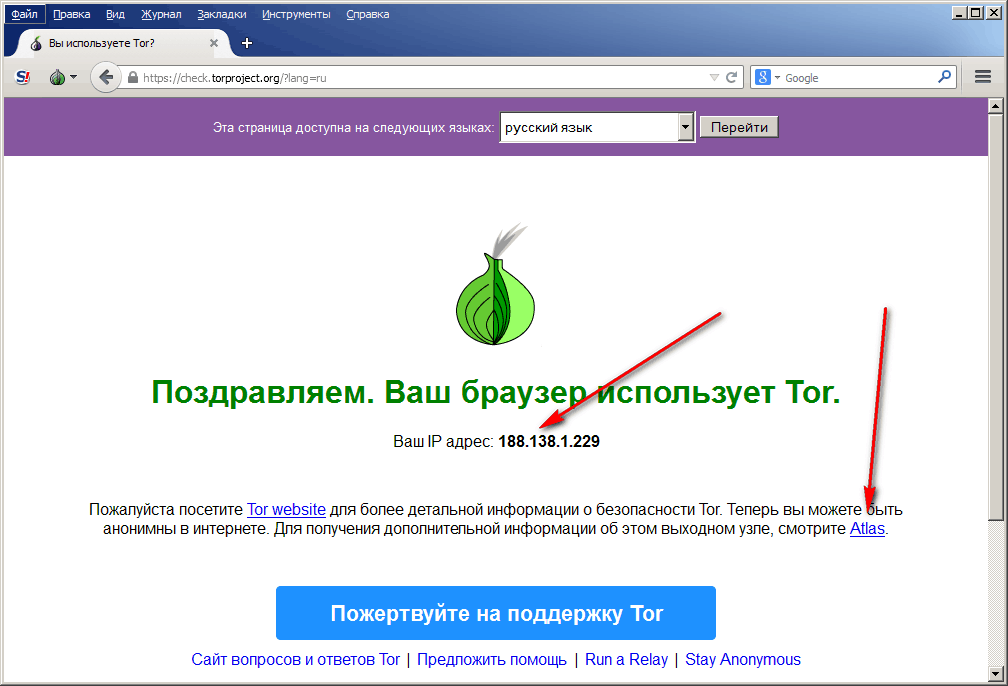

Наиболее известная анонимная сеть. По сути, Tor является системой прокси-серверов, которая позволяет устанавливать анонимное сетевое соединение, защищенное от прослушивания. Само слово Tor – акроним, который расшифровывается, как The Onion Router. Сравнение с луковицей неслучайно – доступ к системе осуществляется посредством свободного ПО, которое использует технологию «луковой маршрутизации». При использовании такого подхода сообщения защищаются несколькими «слоями» шифра и затем отсылаются через цепь сетевых узлов. Загрузить программу можно с официального сайта. Программное обеспечение Tor доступно для платформ Windows, Linux и Mac.

Участники Tor получают доступ к ресурсам Интернет через других пользователей сети. Пользователи также могут создавать и выкладывать в сеть анонимные веб-сервисы, доступ к которым будет осуществляться через специальные псевдо-домены .onion. Отметим, что использование Tor, как и любой другой анонимной сети, приводит к существенной потери скорости. Загружаемое программное обеспечение Tor формирует цепочку узлов, по которой будут передаваться зашифрованные данные. Время от времени цепочка перестраивается и начинает использовать новые узлы. Следует понимать, что просто установив Tor, вы не станете невидимкой, для этого необходимо инсталлировать дополнительные компоненты. Программа Tor только управляет процессом шифрования и определяет путь, по которому данные проходят через сеть ретрансляторов.

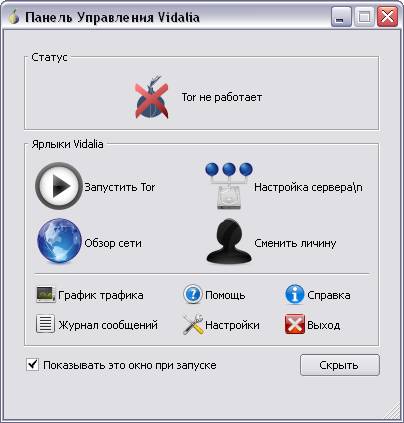

Для начала необходимо установить на вашем компьютере виртуальный прокси-сервер и подключиться к нему. Такой прокси является промежуточным звеном между пользовательскими приложениями для работы в Интернет и сетью Tor. Наиболее подходящими прокси-серверами для работы с Tor являются Privoxy и Polipo. Polipo входит в состав всех последних сборок комплекта Tor. Более продвинутые пользователи, возможно, отдадут предпочтение Privoxy. В таком случае при установке комплекта Tor необходимо отменить инсталляцию Polipo. Для управления загрузкой и работой системы используется программа Vidalia. По сути, она является графической оболочкой Tor. С ее помощью можно запускать Tor и фильтрующий прокси-сервер, а также останавливать их работу в любое время. Кроме того Vidalia предоставляет доступ к карте сети, а также открывает массу других возможностей. Когда все необходимое ПО установлено, можно «торифицировать приложения» — то есть настроить их для работы с сетью Tor.

Для максимального удобства пользователей существует возможность скачать пакет Tor. в который входят Vidalia, Polipo и портативная версия Firefox с различными аддонами, повышающими безопасность работы пользователя. В частности речь идет о расширении Torbutton, которое блокирует такие плагины браузеров, как Java, Flash, ActiveX которые могут быть использованы для раскрытия вашего IP-адреса. Кроме того, с его помощью можно включать или отключать Tor в браузере. Таким образом, в первом случае Firefox будет работать через Tor, а во втором – напрямую.

В перечень полезных приложений для Tor входит TorChat — децентрализованная анонимная система обмена сообщениями. Для безопасного перенаправления всего TCP/IP- и DNS-трафика в сети Tor служит утилита Tortilla. Данное приложение позволяет анонимно запускать под Windows любое ПО, даже если оно не поддерживает SOCKS или HTTP-прокси.

Как уже отмечалось, использование Tor не гарантирует вам полную безопасность. Не секрет, что последний узел в цепочке видит трафик в незашифрованном виде. Этим пользуются злоумышленники для кражи паролей и логинов. Впрочем, даже на официальном сайте написано, что не стоит рассчитывать на полную анонимность при использовании Tor.

I2P («Проект Невидимый Интернет») – открытое программное обеспечение, созданное для организации сверхустойчивой зашифрованной сети и применяемое в большей мере для и анонимного хостинга (создания сайтов, форумов, чатов, файлообменных серверов и т. д.). Что касается веб-серфинга, то здесь возможности невелики. Дело в том, что лишь малая часть клиентов сети решается открывать свои каналы для массового использования. Основная задача I2P – анонимный хостинг сервисов, а не предоставление безопасного доступа в Глобальную сеть, как в Tor.

Еще одним отличием I2P от Tor является способ маршрутизации. Так, в Tor используется «луковая маршрутизация», а в I2P – «чесночная». Если в Tor создается цепочка из узлов, по которым передается трафик, то в I2P используются входные и выходные туннели. Таким образом, запросы и ответы идут через разные узлы. Каждые десять минут эти туннели реформируются. «Чесночная маршрутизация» подразумевает, что пакет данных («чеснок»), может содержать в себе множество «зубчиков», то есть зашифрованных сообщений как своих, так и чужих. Каждое с инструкцией по его доставке. Благодаря этому, сервер получателя не может точно определить отправителя, и наоборот.

Чтобы использовать I2P проверьте наличие на вашем компьютере Java. На официальном сайте проекта в разделе «Установка с нуля» необходимо выбрать операционную систему и загрузить установщик. Проинсталлировав ПО, пропишите адресной строке браузера адрес 127.0.0.1:7657 для вызова веб-интерфейса. В течение нескольких минут сеть I2P настроится и вы получите анонимный доступ ко всем ресурсам псевдо-домена .i2p. Чтобы выйти в Глобальную сеть, достаточно прописать в настройках браузера адрес прокси-сервера 127.0.0.1:4444. Поскольку выход из I2P в Интернет осуществляется через определенные шлюзы, рассчитывать на высокую скорость в таком случае не приходится.

Еще одна анонимная децентрализованная сеть, предназначенная для хранения данных. Freenet включает в себя группу так называемых «фрисайтов» (анонимных вебсайтов), файловый обмен и поиск. Файлы, которые пользователь хочет разместить для общего доступа, распределяются по компьютерам других участников сети в зашифрованном виде. Для загрузки файла необходимо знать ключ, который позволит собрать этот файл с компьютеров других пользователей сети. Такой подход позволяет обезопасить пользователя от слежения. Ведь в данном случае никто, даже сам пользователь, не имеет представления, частички каких файлов хранятся у него на жестком диске. Подобное хранилище данных невозможно обнаружить и удалить. Тем не менее, этот же фактор является и минусом Freenet – система поиска все еще несовершенна.

Чтобы пользоваться Freenet загрузите установщик и запустите его. На ваш компьютер установится программа Freenet и другие требуемые компоненты. Когда процесс инсталляции будет завершен, в браузере откроется страница пользовательского интерфейса Freenet. Программа работает с большинством маршрутизаторов. Но если у вас возникнут вопросы, ответы на них можно найти в подробном FAQ. Последующий доступ к Freenet можно осуществлять через меню в системном трее, с помощью ярлыка Browse Freenet на рабочем столе или через меню «Пуск». Также можно открыть программу, введя сочетание 127.0.0.1:8888 в адресной строке вашего браузера. Для большей безопасности следует использовать отдельный браузер для Freenet, желательно в режиме конфиденциальности. IE работает с Freenet не лучшим образом, поэтому предпочтительнее использовать Chrome, Firefox или Opera.

По умолчанию клиент Freenet будет работать в нейтральном режиме, автоматически подключаясь к другим узлам. Однако, если вы знаете несколько человек, которые уже используют данную сеть, вы можете добавить их в друзья, а затем включить режим повышенной безопасности. В таком случае ваш клиент Freenet будет устанавливать соединение только с друзьями, так что обнаружить ваше присутствие в сети будет практически невозможно. В то же время вы сможете пользоваться ресурсами Freenet через друзей, а также друзей ваших друзей. В таком режиме сеть будет работать не очень быстро. Увеличить скорость работы можно путем добавления в друзья более десяти пользователей, с которыми вы будете онлайн в одно и то же время.

Чтобы добавить друга, вам и ему необходимо обменяться нод-ссылками. Отправить файл другому участнику сети, а также добавить свою нод-ссылку можно с помощью формы в нижней части страницы. Когда обе стороны обменяются нод-ссылками, узел вашего друга будет отображаться на вкладке «Друзья» со статусом «Подключен» или «Занят». Вы можете задать имя для вашего узла на странице конфигурации, чтобы вашим друзьям было проще понимать, что это именно вы. Рекомендуется добавлять в друзья только тех людей, которых вы действительно знаете. Если вы хотите настроить инструменты от сторонних разработчиков для использования с Freenet, для вас будет полезным данное руководство .

RestroShareRestroShare — это открытое кросс-платформенное ПО для построения децентрализованной сети по принципу F2F (Friend-To-Friend). Обмен файлами и общение здесь происходит исключительно с проверенными друзьями, а не со всей сетью. После проверки подлинности и обмена асимметричным ключом, соединение устанавливается по SSH. Для шифрования используется OpenSSL, можно открывать доступ к папкам. Друзья друзей смогут видеть друг друга, если пользователи включат такую опцию, однако возможности для соединения у них не будет. Получается своеобразный аналог социальной сети.

В RestroShare существует несколько сервисов для общения: приватный чат, почта, форумы, а также голосовой чат посредствам VoIP-плагина. При первом запуске предлагается создать профиль и сгенерировать PGP-ключ для аутентификации. После создания учетной записи необходимо открыть настройки, кликнув по значку с шестеренкой. В подразделе Server следует включить UPnP и выбрать режим DarkNet или Private. Аналогичную настройку надо выполнить и для другого клиента.

Теперь можно добавить новый контакт, нажав на знак плюс и выбрав Add friend. Далее необходимо обменяться с другом PGP-ключами. Через некоторое время после ввода ключа клиенты найдут друг друга, и в списках друзей появится новый аккаунт. Для обмена файлами надо сделать доступной хотя бы одну папку. Безопаснее всего разрешать просмотр только друзьям. Для скачивания файлов переходим в раздел Files, где, выбрав друга, можем загрузить доступный контент. В контекстном меню можно запустить команду на скачивание нужных данных.

Коротко о других полезных решениях, повышающих уровень вашей анонимности в Интернете:

Firewalls (брандмауэры) Безопасный интернет-серфингStay Invisible – сервис, который предоставит вам полный отчет о той информации, которую пересылает в Интернет ваш браузер.

LastPass — менеджер паролей.

Disconnect.me. DoNotTrackMe – дополнения для Firefox и Chrome, которые распознают и блокируют рекламные сети, инструменты веб-аналитики и ссылки на социальные сети, то есть всячески ограничивают наблюдение за вами.

Comodo Dragon. Comodo IceDragon и Dooble – альтернативные браузеры, которые, по заявлению разработчиков, не делятся вашими данными с Google

DuckDuckGo – поисковая система, которая по заверениям ее создателей, не распознает IP-адрес и не сохраняет cookies клиента.

Adblock Plus – расширение для браузера, позволяющее отключать рекламные объявления.

MyKolab. HushMail – защищенные email-сервисы.

SecureGmail – аддон для Google Chrome, инструмент для шифровки онлайн-почты. Ваш адресат тоже должен будет установить эту программу, чтобы ввести ключ.

Enigmail – клиент для Thunderbird, с помощью которого можно зашифровать ваши сообщения.

Bitmessage – клиент электронной почты для Tor и I2P.

Airmail. GuerrillaMail и Mailinator – сервисы для создания временных учетных записей.

FoxyProxy – набор инструментов, который пригодится для настройки VPN при работе с Firefox, Google Chrome и Internet Explorer.

HotspotShield. Comodo. HideMyAss Pro и SurfEasy Total – несколько неплохих VPN.

Мы ознакомили вас с перечнем основных решений, позволяющих в той или иной степени обезопасить ваше пребывание в Сети. Гарантированно стать невидимкой в Интернете можно только одним способом – вовсе не пользоваться им, но для большинства из нас это не выход. Тем не менее, приняв достаточно простые минимально необходимые меры, мы сможем увеличить уровень своей онлайн-анонимности, защититься от навязчивой рекламы и предотвратить кражу персональных данных.